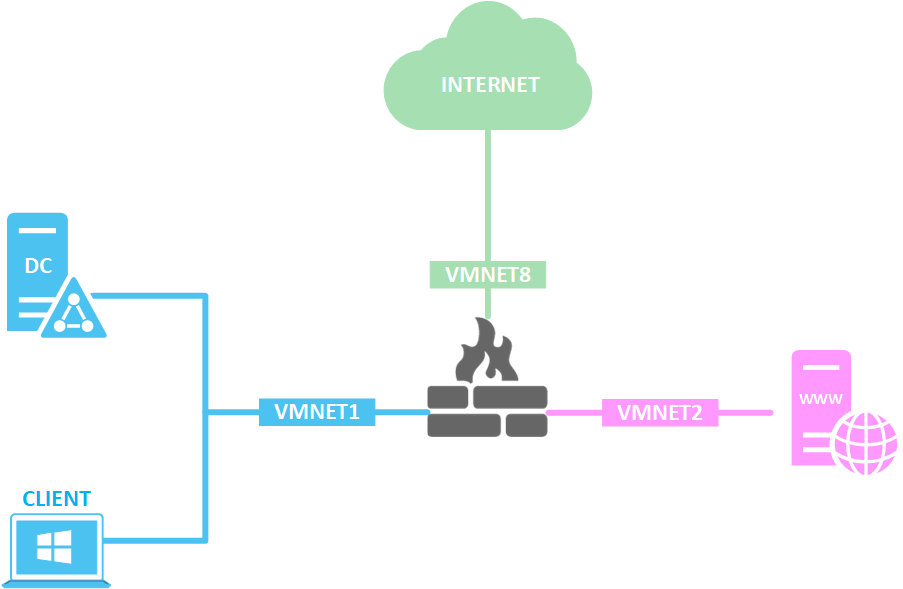

Dans cet article, nous traiterons de l’installation de Pfsense. Nous virtualiserons notre environnement à l’aide de VMWare Workstation. Pour la mise en œuvre, nous créerons une infrastructure qui intègre un LAN, une DMZ avec un accès internet.

Présentation du lab

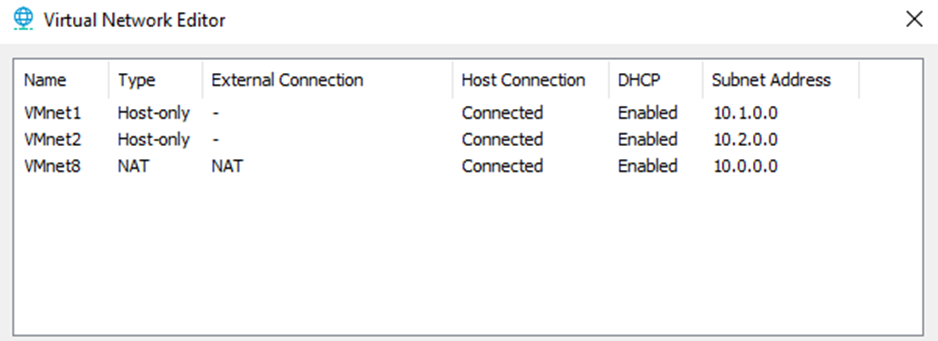

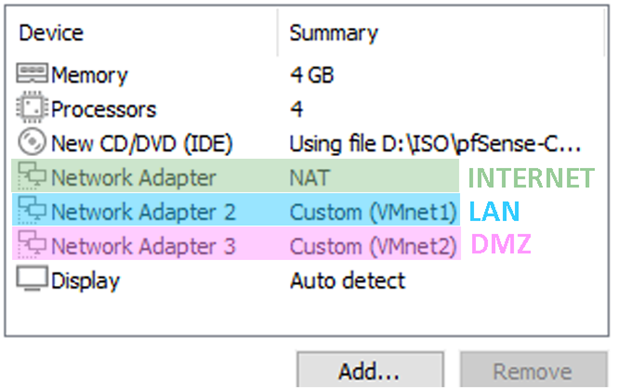

La configuration réseau sur VMware Workstation

Nous aurons besoin de 3 VMNet :

- VMNET1 : Host only – réseau 10.1.0.0/24 – LAN

- VMNET2: Host only – réseau 10.2.0.0/24 – DMZ

- VMNET8: NAT – réseau 10.0.0.0/24 – Internet (ce réseau simulera le réseau internet)

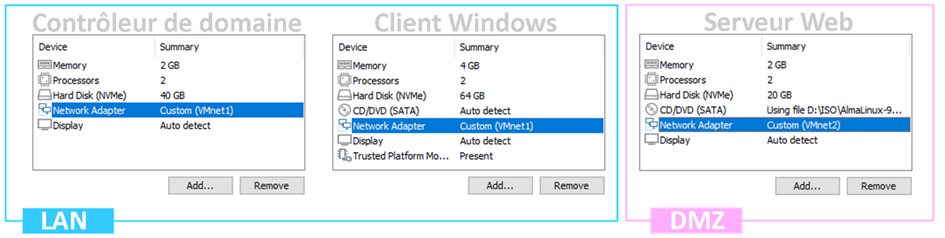

Les machines virtuelles

Nous ne rentrerons pas dans le détail de l’installation des serveurs et de la machine client. Nous nous arrêterons à une présentation des configurations et des services qui y sont installées Le réseau local (LAN) héberge un domaine Active Directory nommé «elkhrissi.lab », comprenant un contrôleur de domaine. Un poste client exécutant un Windows sera installé et intégré au domaine.

Le serveur Web, localisé dans la zone démilitarisée (DMZ), ne fera pas partie du domaine. Il exécutera la distribution Almalinux installé en mode minimal, c’est-à-dire sans interface graphique. Pour des questions de confort, il sera plus pratique d’utiliser un client SSH (Putty, Mobaxterm, etc). Le service httpd sera installé, le pare-feu est activé et configuré pour autoriser les requêtes http (port 80).

Installation et configuration de base de Pfsense

L’installation de pfSense, un UTM (Unified Threat Management) open source basé sur FreeBSD, optimise et sécurise la gestion des passerelles pour les réseaux LAN et DMZ. En intégrant pfSense dans notre infrastructure, nous établissons une passerelle de sécurité robuste qui non seulement assure le filtrage de trafic à travers le pare-feu, mais enrichit également notre réseau avec des fonctionnalités de sécurité avancées. Pour ce faire, nous procédons à la connexion de pfSense à la fois aux réseaux LAN et DMZ, tout en le reliant directement à Internet, garantissant ainsi une protection complète et une gestion efficace du trafic réseau.

Les étapes d’installation

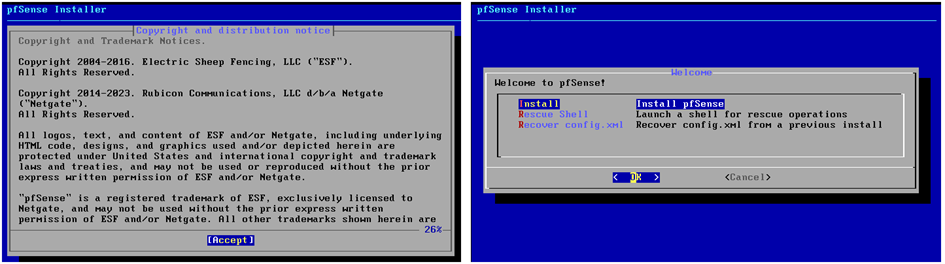

Nous lançons la machine et acceptons la licence pfSense. Puis, nous choisissons ‘Install’ pour commencer l’installation de pfSense.

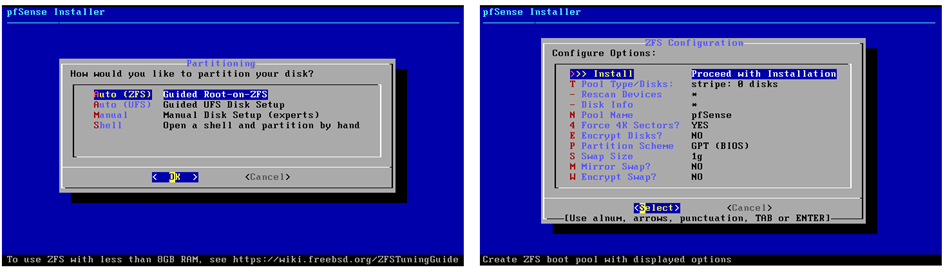

Nous arrivons ensuite sur la configuration du système de fichier, nous avons 4 choix possibles :

Auto (ZFS) : Zettabyte File System est un système de fichiers avancé qui offre de nombreuses fonctionnalités. Permis ses fonctionnalité nous pouvons lister la gestion avancée des volumes, la déduplication, la compression, la réparation automatique des erreurs, etc. Il prend en charge la gestion dynamique des volumes, ce qui signifie que vous pouvez ajouter ou retirer des disques sans avoir à redémarrer le système. ZFS offre une meilleure gestion des instantanés (snapshots) pour la sauvegarde et la restauration du système.

Auto (UFS) : UFS (Unix File System) est un système de fichiers plus traditionnel et plus simple, utilisé depuis longtemps dans les systèmes basés sur Unix. Il offre des fonctionnalités de base sans les fonctionnalités avancées de ZFS. UFS est généralement moins gourmand en ressources que ZFS, ce qui peut être important dans des environnements où les ressources sont limitées.

Manual :Manual vous permet de personnaliser davantage la configuration des partitions et du système de fichiers. Vous pouvez définir manuellement les partitions, les points de montage et d’autres paramètres de stockage. Cette option est généralement utilisée par des utilisateurs avancés qui ont des exigences spécifiques en matière de configuration du stockage.

Shell : L’option Shell donne accès à une ligne de commande (shell) où vous pouvez effectuer des opérations manuelles et avancées. Cela peut être utile pour les utilisateurs qui souhaitent effectuer des opérations spécifiques via la ligne de commande ou qui ont besoin d’un accès direct pour résoudre des problèmes.

Nous choisirons l’option Auto (ZFS) et nous passerons à l’installation.

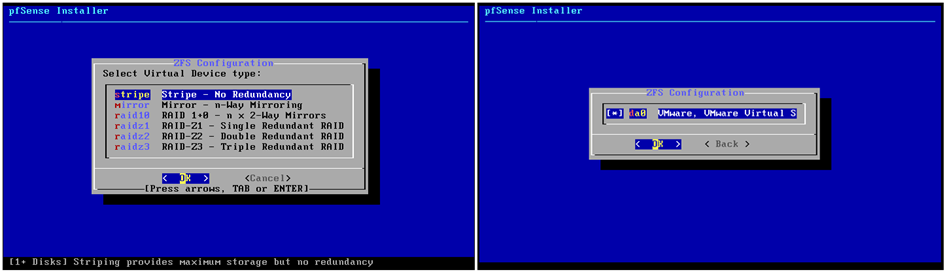

Dans la configuration de notre machine, nous n’avons qu’un seul disque, nous n’avons donc pas d’autre possibilité que de sélectionner l’option « strip » et nous sélectionner notre disque à l’aide de la barre d’espace de de notre clavier.

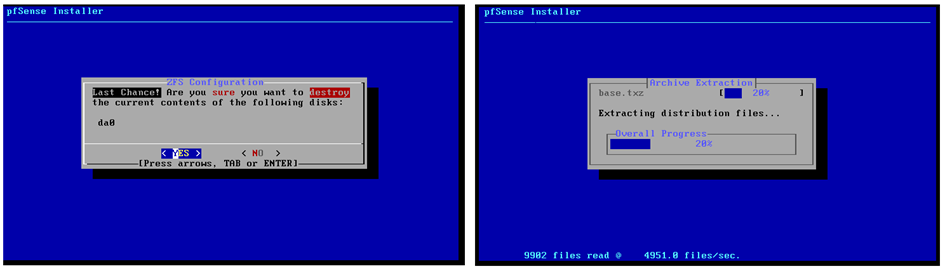

Ensuite, nous confirmerons notre souhait d’utiliser ce disque pour l’installation de pfSense.

A la fin de l’installation de Pfsense, nous redémarrerons la machine après l’installation.

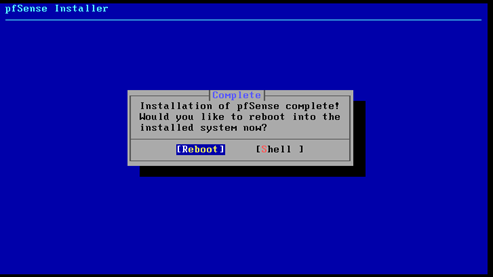

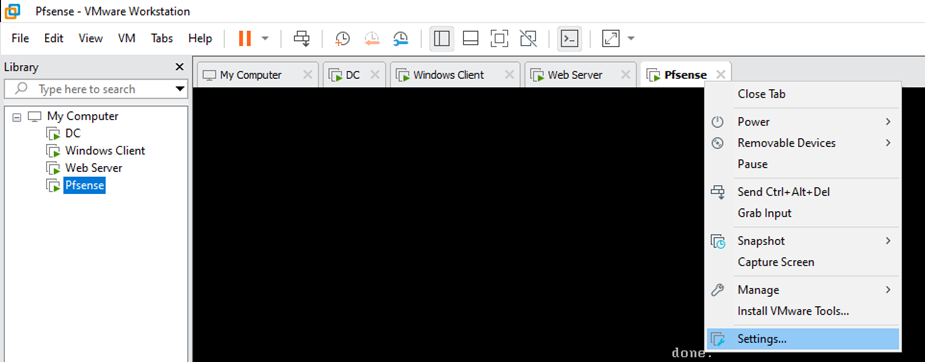

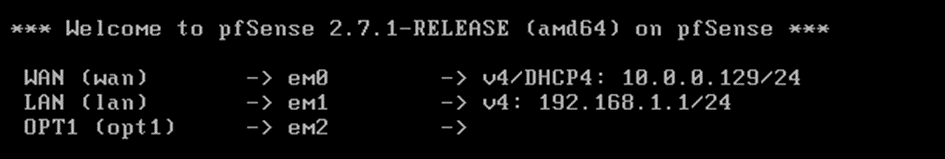

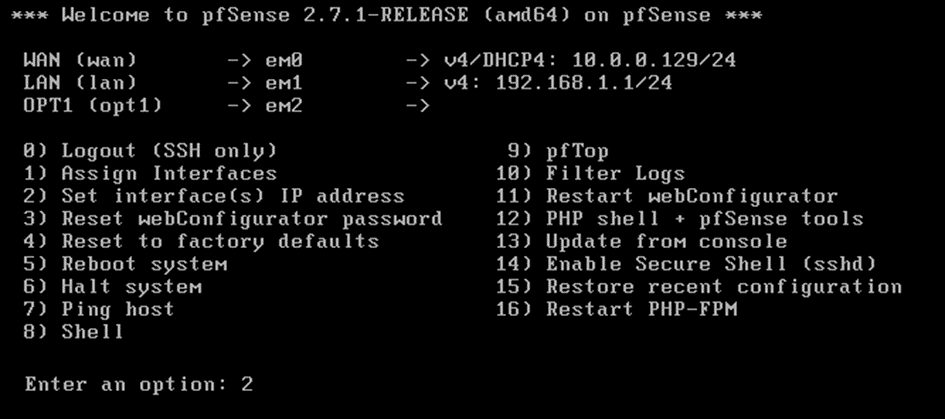

Après redémarrage, la machine affiche des informations et un menu. Le menu révèle deux interfaces réseau configurées : WAN et LAN. WAN obtient sa configuration via DHCP de VMware Workstation. L’interface LAN est configurée manuellement avec l’adresse IP 192.168.1.1/24 par pfSense.

Après le redémarrage, nous consultons les informations et le menu. L’interface WAN et l’interface LAN, sont configurées par défaut. WAN se configure via DHCP de VMware Workstation. LAN reçoit manuellement 192.168.1.1/24 de pfSense. Nous vérifierons ensuite si LAN correspond bien à VMnet1.

Configuration des interface réseau

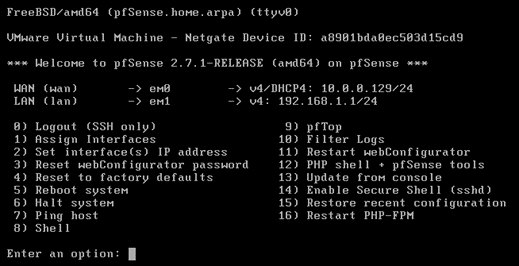

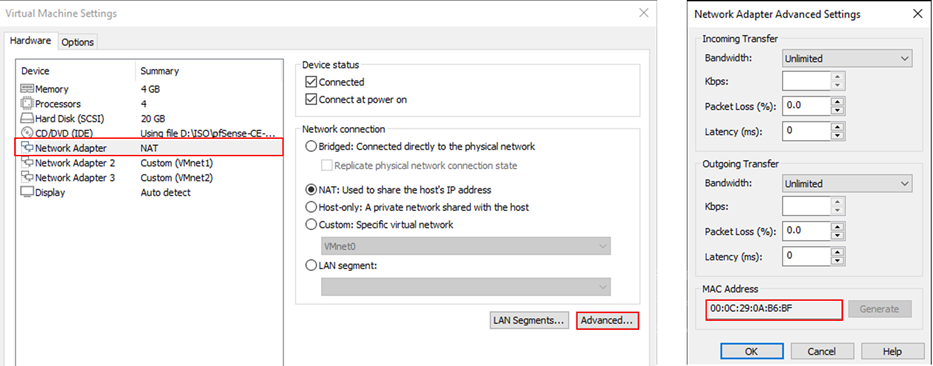

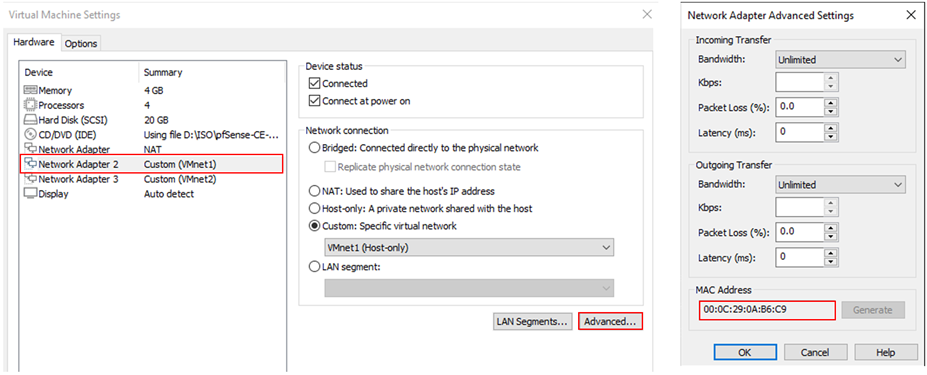

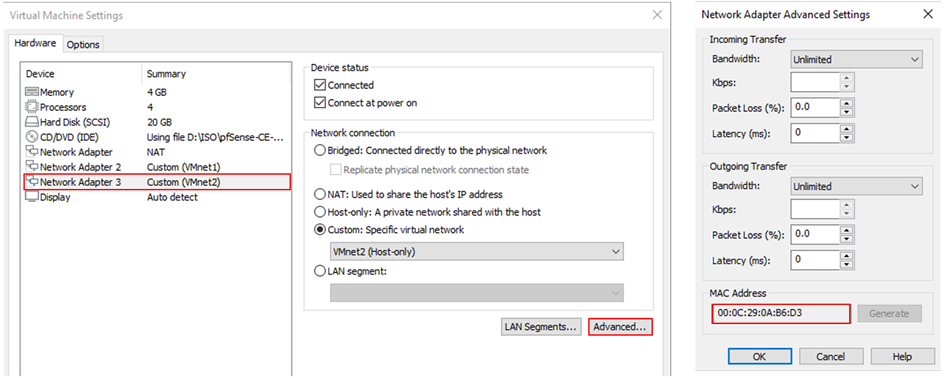

D’abord, nous identifions les interfaces réseau de notre pfSense virtuel. Nous accédons aux options via le menu contextuel de l’onglet VM dans VMware Workstation.

Après avoir sélectionner l’adapteur réseau, nous cliquerons sur le bouton « Advanced », nous aurons alors accès à l’adresse MAC de l’interface sélectionnée.

Dans le contexte de cet article, les adaptateurs réseaux ont les adresses MAC suivants :

| Interface | Réseau virtuel | Adresse MAC |

| Network Adapter | NAT | 00:0C:29:0A:B6:BF |

| Network Adapter 2 | VMNET1 | 00:0C:29:0A:B6:C9 |

| Network Adapter 2 | VMNET2 | 00:0C:29:0A:B6:D3 |

Association des interfaces

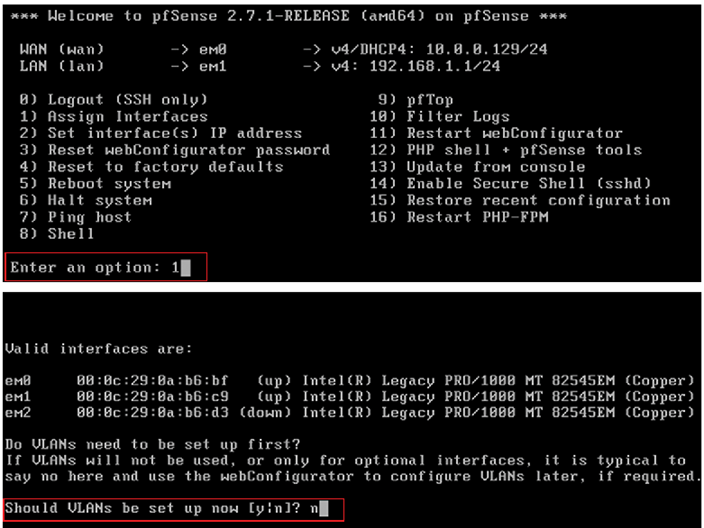

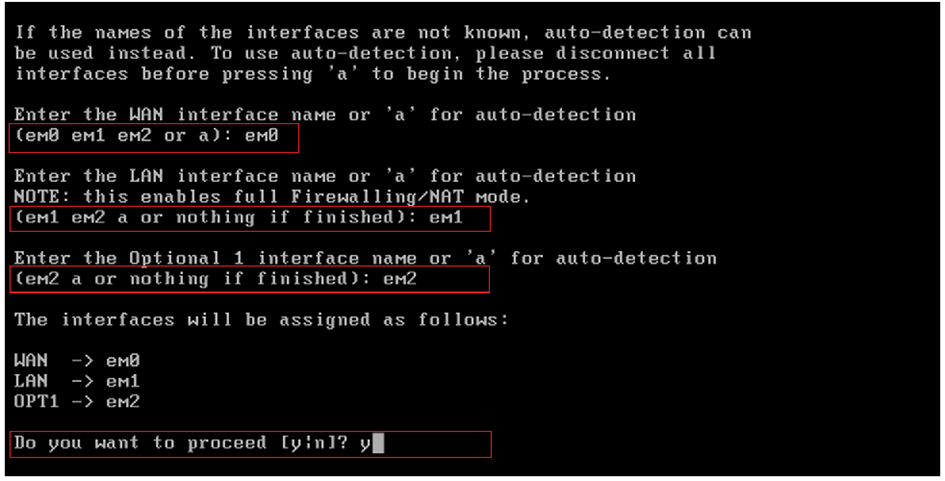

Pour chacune de ses interfaces, nous leurs attribuerons des périmètres spécifique, WAN, LAN, OPT1. OPT1 sera notre DMZ. Pour ce faire, dans le menu de pfSense, nous sélectionnerons l’option 1 – Assign interface. Nous voyons la liste de nos interfaces. Il nous ait proposée de configurer des vlan, dans notre contexte, nous n’en avons pas besoin, nous indiquerons non à l’aide de la touche [n] de notre clavier. Notons que le clavier est en QWERTY

En tenant compte des adresses MAC de nos adaptateurs réseau mentionnées précédemment, les associations des interfaces sera la suivante :

| Interface | Périmètre |

| em0 | WAN |

| em1 | LAN |

| em2 | OPT1 (DMZ) |

La première assignation demandée est l’interface WAN, qui correspond dans notre lab à em0. Ensuite, nous assignerons l’interface LAN en indiquant em1. Puis nous terminons en assignant notre dernière interface réseau au périmètre OPTION1. Pour terminer, nous validerons en acceptant de continuer.

Après l’application des changements, nous observons l’ajout de la troisième interface.

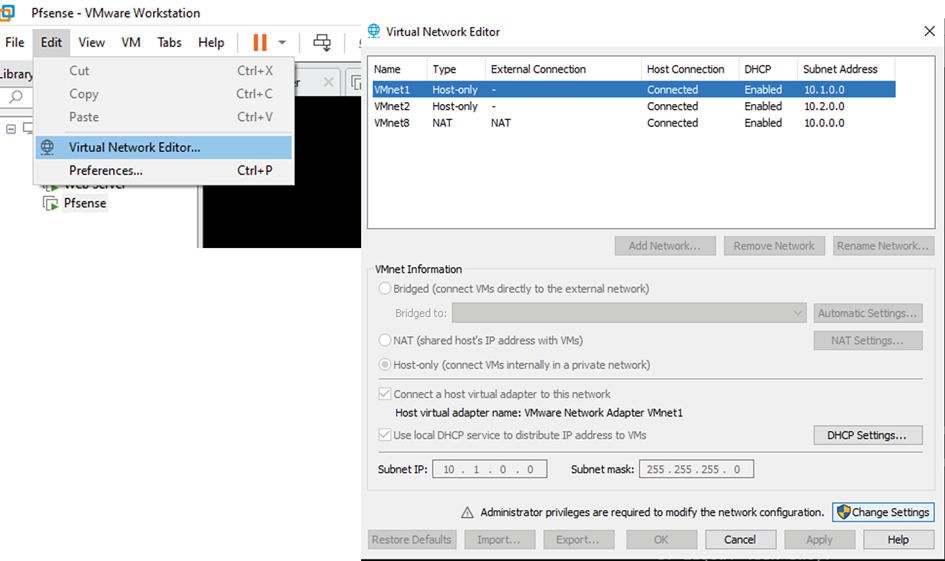

Désactivation du DHCP dans Vmware Workstation

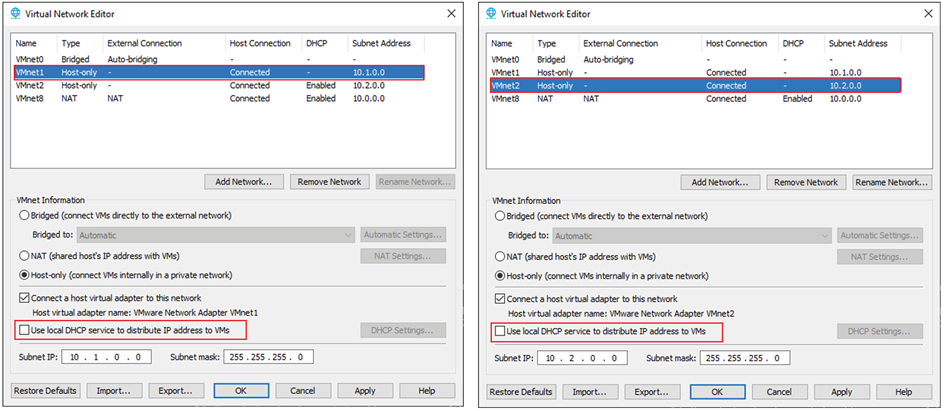

La prochaine étape sera de modifier les configurations réseaux des interfaces. VMWARE utilise l’identifiant d’hôte 254 pour son DHCP. Nous désactiverons le DHCP sur le réseau VMNET1 et VMNET2 pour pouvoir utiliser le HostID 254 . Pour effectuer cette modification, nous déroulerons le menu « Edit de VMware Workstation » . Dans la liste déroulante nous sélectionnons « Virtual Network editor » et cliquerons sur le bouton « Change Settings ».

Pour VMNET1 et VMNET2, nous décocherons l’option « Use local DHCP service to distribute IP address to VMs », nous appliquerons cette nouvelle configuration en cliquant sur le bouton « Apply » puis nous nous terminerons en cliquant sur le bouton « OK ».

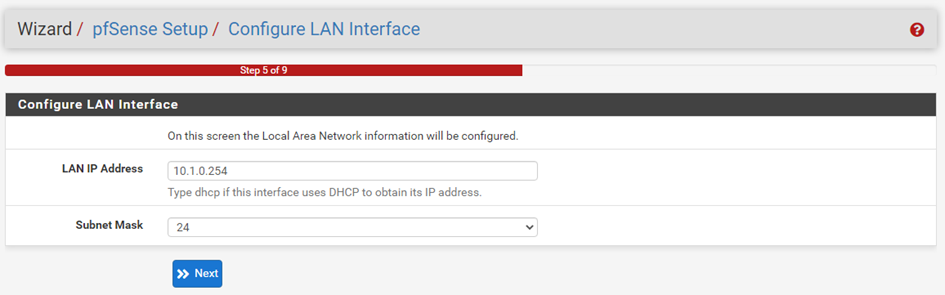

Nous allouerons l’identifiant hôte 254 aux zones LAN et OPT1 ; ces deux interfaces agiront en tant que passerelles pour leurs réseaux respectifs.

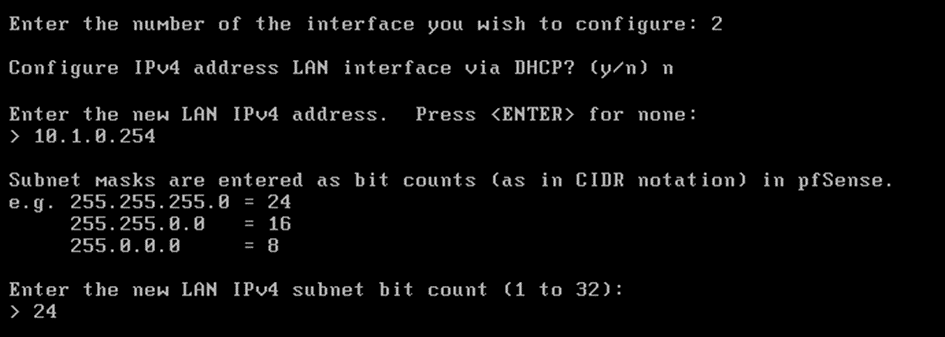

Configuration Interface LAN

Dans le menu pfSense, nous sélectionnerons le menu 2 – Set Interface(s) IP address, puis nous sélectionnerons notre interface WAN soit le choix 2 – LAN (em1 – static).

Nous préciserons que nous ne souhaitons pas utiliser serveur DHCP pour configurer cette interface. Nous attribuerons l’adresse 10.1.0.254/24.

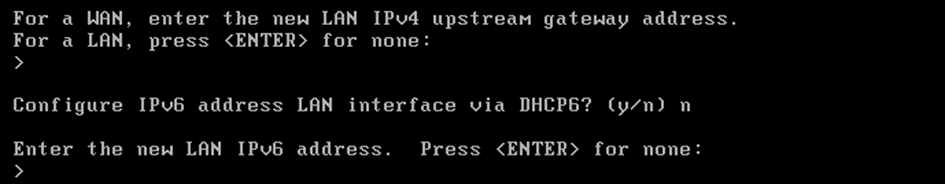

Nous n’aurons pas de passerelle située en amont, nous déléguerons à pfSense le rôle de routeur unique au sein de notre infrastructure. Dans une configuration d’entreprise, il est fréquent de mettre l’adresse IP du routeur du fournisseur d’accès à Internet, dans notre lab, nous n’en avons pas, donc il nous suffira d’appuyer sur la touche [entrée] pour ne pas configurer de « gateway upstream ». Nous n’configurons pas l’IPv6 dans notre contexte et répondons [n] pour « non » à la configuration du DHCPv6 demandée. Nous ignorerons la configuration de l’adresse IPv6 en appuyant sur le bouton « Entrée ».

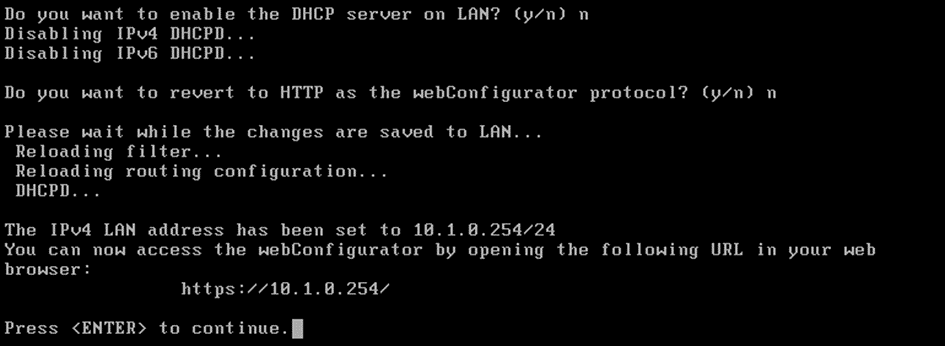

Nous n’aurons pas besoin de DHCP pour notre environnement de lab, de ce fait nous répondrons [n]. Par la suite, il nous ait demandé d’activer le HTTP, nous y répondrons par [n] pour non. Nous en avons terminé avec cette interface, nous pouvons passer à la seconde interface en appuyant sur la touche « Entrée » pour continuer.

Du fait que nous avons répondu [n] au fait d’active le HTTP, l’interface d’administration sera accessible en HTTPS. Nous avons un accès à notre interface d’administration qui sera accessible à l’url https://10.1.0.254.

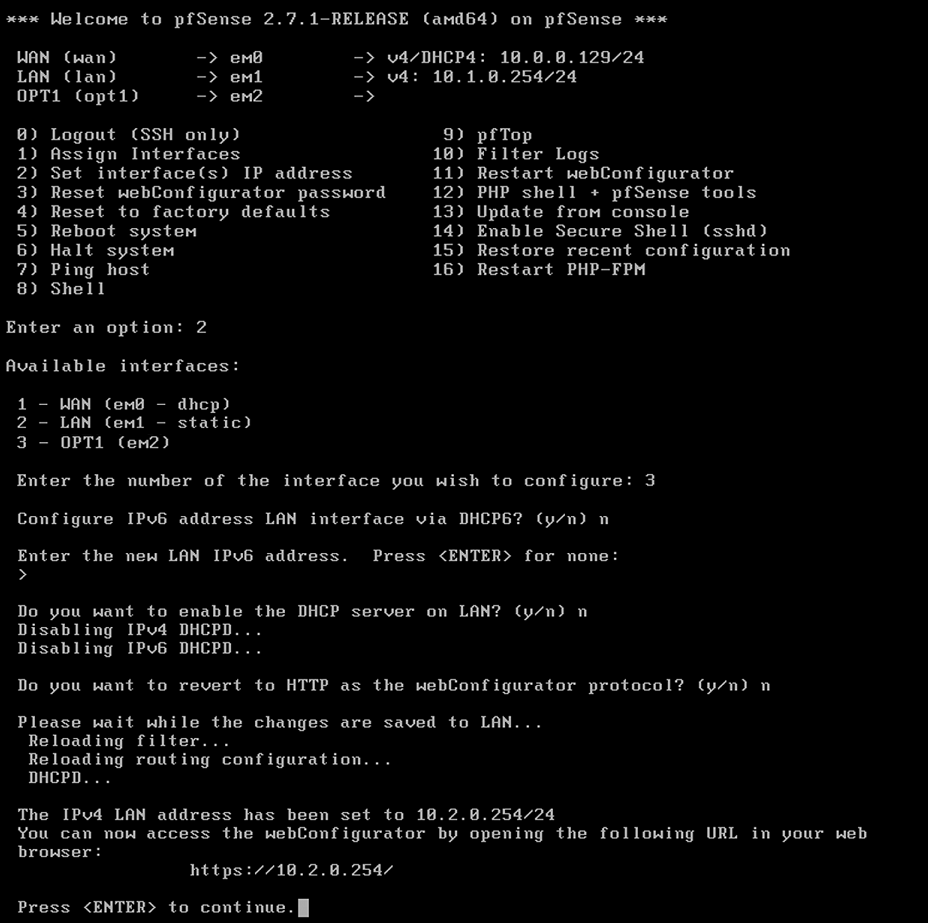

Configuration Interface OPT1

Pour l’interface de OPT1, nous observerons la même logique que pour l’interface LAN.

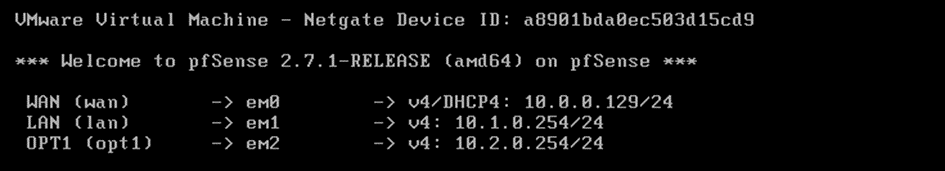

La configuration des interfaces est maintenant terminée, nous pouvons voir cette nouvelle configuration sur l’écran principal de notre machine pfSense.

Configuration de base

La configuration de base de Pfsense se fera à l’aide de se GUI. Pour cela, nous avons besoin de configurer notre client situé dans le LAN pour qu’il puisse y accéder.

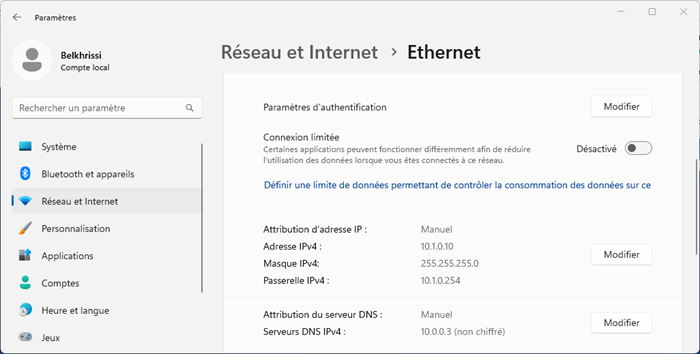

Configuration du client Windows

Depuis notre machine cliente, nous allons nous rendre sur l’interface d’administration de pfSense. Pour que cela soit possible, nous devons avoir une configuration réseau qui inclus une adresse IPv4 dans le réseau de 10.1.0.0/24 et aussi, mais nous l’avons vu plus tôt, un adapteur réseau connecté au VMNET1. Du fait que nous avons désactivé le DHCP de VMware Workstation et que nous n’avons pas configuré le DHCP dans pfSense, nous devons configurer manuellement l’interface réseau. Pour cette documentation, la configuration réseau de la machine cliente, sera la suivant :

- Adresse IP : 10.1.0.10/24

- Passerelle : 10.1.0.254 (interface de pfsense)

- DNS : 10.1.0.3 (IP du Contrôleur de domaine, qui héberge DNS intégré à l’Active Directory).

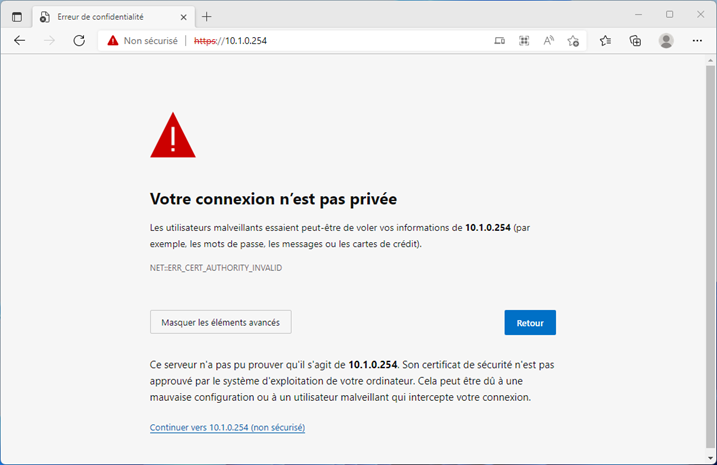

Accéder à la GUI de pfsense

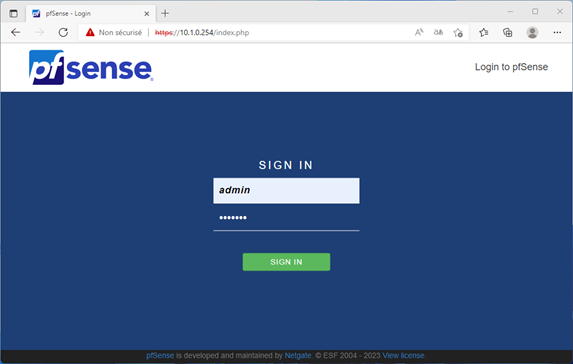

Depuis le navigateur, nous allons nous rendre sur l’interface d’administration de pfSense en renseignant l’adresse IP de l’interface LAN dans la barre d’adresse en utilisant le protocole HTTPS. Le certificat de pfSense étant auto-signé, nous aurons un message nous indiquant que la connexion n’est pas privée. Après avoir cliquer sur le bouton « avancé », nous cliquerons sur le lien « Continuer vers 10.1.0.254 (non sécurisé)

Après avoir renseigner les identifiants et le mot de passe par défaut suivant :

- Nom d’utilisateur : pfsense

- Mot de passe : pfsense

Configuration de base à l’aide du GUI de Pfsense

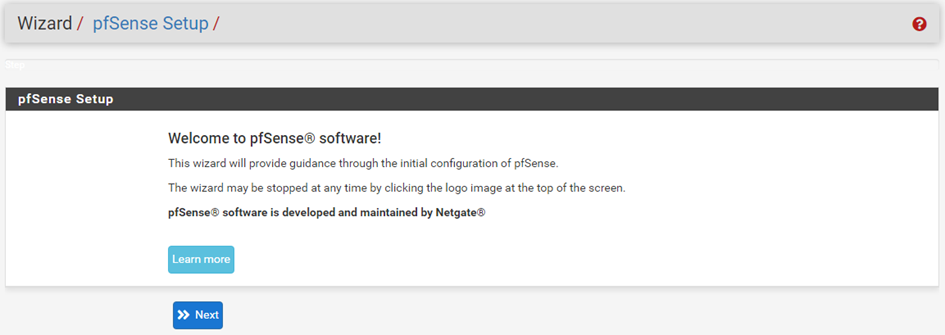

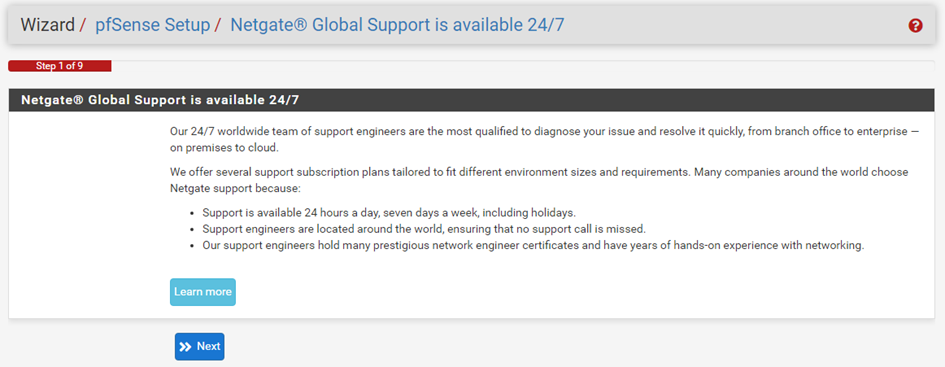

Nous avons ensuite accès à l’assistant de paramétrage de pfSense, puis à un message publicitaire de Netgate, qui est l’entreprise derrière le développement de pfSense.

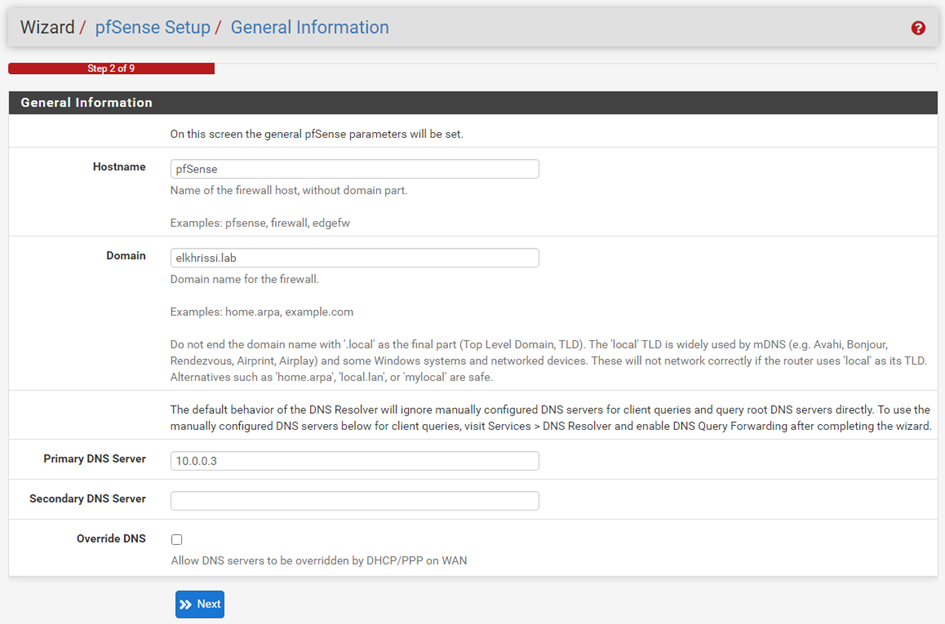

Nous renseignons un nom d’hôte, le nom de notre de domaine, et l’adresse IP de notre serveur DNS. Par la suite, nous cocherons l’option « Override DNS ». Le fait de cocher cette option permettra aux requêtes DNS d’être traiter par le DNS local.

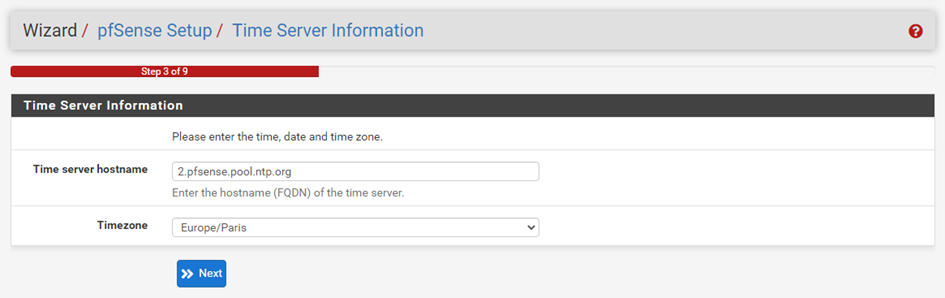

Nous configurerons les informations du serveur de temps, ici, nous utiliserons le serveur NTP par défaut et nous précisons notre fuseau horaire.

Finalisation des configurations des interfaces

Nous passons ensuite à la configuration des interfaces :

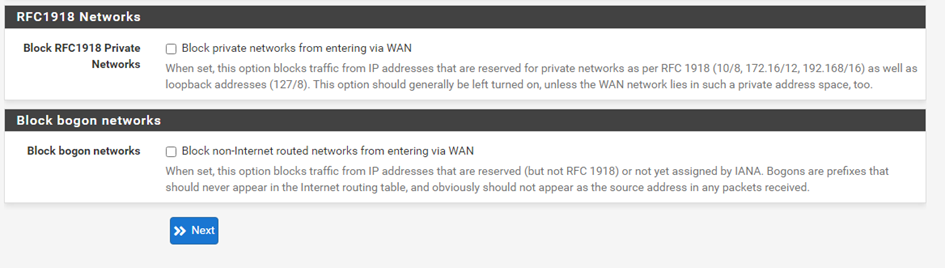

Pour l’interface WAN, il nous faudra décocher les options :

- Block private networks from entering via WAN

- Block non-Internet routed networks from entering via WAN

Ses deux options, block les adresses IP privée sur l’interface qui, normalement, devrait avoir une adresse IP public. Dans notre contexte de LAB, nous avons des adresses IP privées et si nous laissons ses deux cases cochées nous ne pourrons pas avoir d’accès à Internet.

Pour ce qui concerne l’interface LAN, la configuration a été faite, nous pouvons cliquer sur le bouton « Next ».

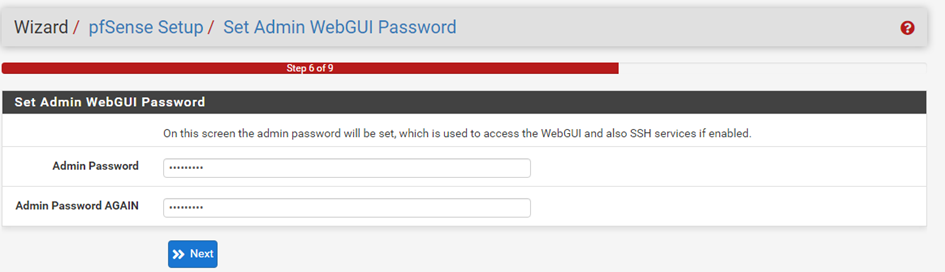

Modification du mot de passe par défaut

Nous modifierons le mot de passe et le confirmerons avant de cliquer sur le bouton « Next ».

Fin de la configuration de base

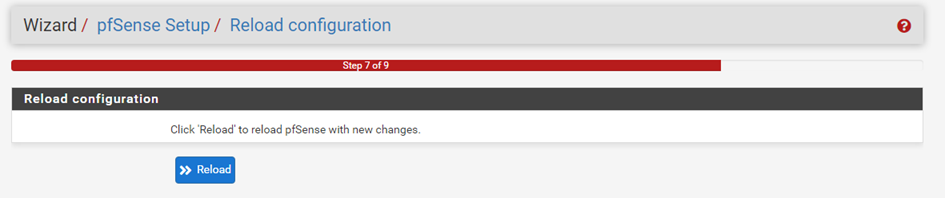

Pour que les modifications que nous avons apportées soient prise en considération, nous devons recharger la configuration.

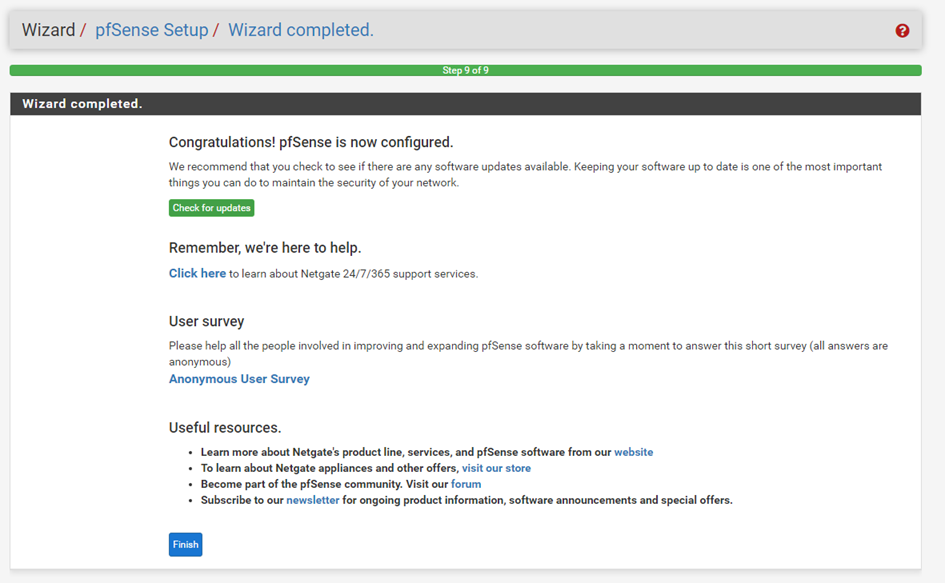

Après le rechargement de la configuration, nous avons accès au bouton « Finish ».

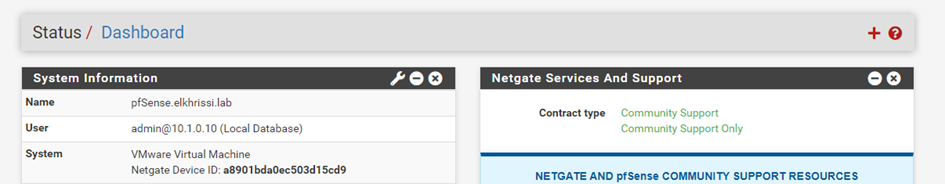

Après avoir cliqué sur le bouton « Finish », nous devons accepter les termes du copyright, nous aurons alors accès au tableau de bord avec notamment le support de Netgate Services and support que nous allons supprimer en cliquant sur la croix présente dans le titre de l’encadré.

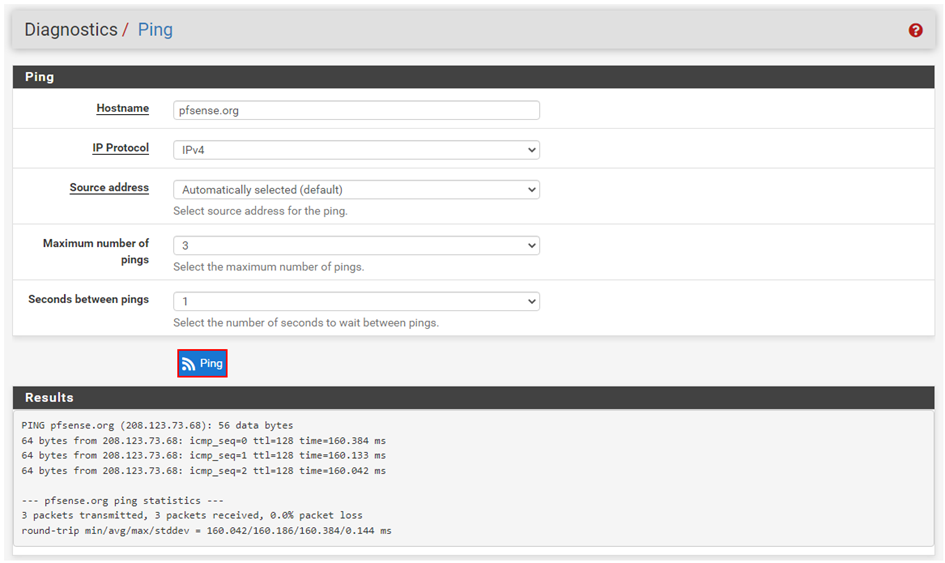

Vérifier de la connectivité

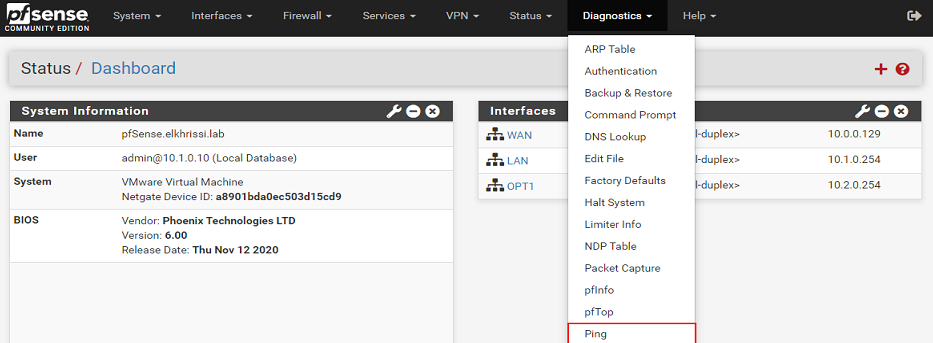

Avant de terminer cette partie, nous allons vérifier que nous avons bien un accès à Internet. Nous déroulerons le menu déroulant Diagnostics et nous sélecterons l’outils « Ping ».

Après avoir renseigner un nom de domaine public dans le champ Hostname, nous cliquerons sur le bouton « Ping ».